内存取证

上一篇博客给大家分享了如何安装Volatility3,这一篇我就给大家再分享一下如何安装Volatility2.6并使用~

Volatility2.6安装

下载地址:

访问 GitHub releases 页面或直接下载 zip:官网/GitHub:

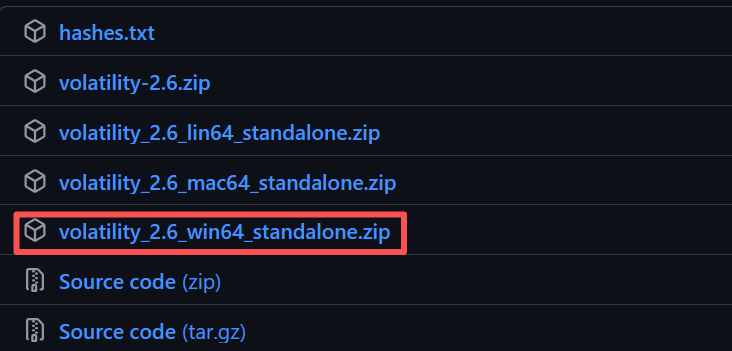

https://github.com/volatilityfoundation/volatility/releases/tag/2.6.1点击下载

volatility_2.6_win64_standalone.zip

操作步骤:

下载并解压

volatility_2.6_win64_standalone.zip到指定路径,例如D:\volatility\volatility_2.6_win64_standalone。打开 PowerShell,进入该目录:

1

cd D:\volatility\volatility_2.6_win64_standalone

接着按照Volatility2.6的命令格式操作就欧克了

Volatility2.6的命令格式

在 CTF 比赛中,Volatility 2.6 是内存取证的神器。它的命令格式非常固定,但参数顺序和插件选择是关键。

核心命令格式模板

1 | volatility.exe -f <内存镜像文件> --profile=<系统配置文件> <插件名> [插件参数] |

-f: 指定内存镜像文件 (file)--profile: 指定操作系统版本 (非常重要,选错会导致很多插件报错或结果为空)<插件名>: 要执行的功能 (如pslist,hashdump)

识别系统版本

在做题初期,如果你不知道镜像是什么系统(Win7? Win10? XP?),必须先运行这个命令。

1 | .\vol.exe -f <镜像文件> imageinfo |

- 输出解读:查看

Suggested Profile(s)这一行。通常选列表中的第一个作为--profile的值。

进程分析,找出恶意程序

查看系统中运行了哪些进程,寻找可疑的 exe (如 nc.exe, cmd.exe, 随机命名的 exe)。

1 | # 列出所有进程 |

网络分析 ,找 C2 连接

查看网络连接、监听端口,寻找黑客的控制IP。

1 | # 查看网络连接 (类似 netstat) |

凭证提取

这是你刚才成功的步骤,也是 CTF 中最容易直接拿到 Flag 的地方。

1 | # 提取哈希 (NTLM Hash) - 最常用 |

文件与注册表提取

当 Flag 藏在某个被删除的文件里,或者注册表键值中时。

1 | # 列出文件句柄 (看进程打开了什么文件) |

命令行历史

查看黑客输入了什么命令。

1 | # 查看 cmd.exe 的历史命令 |

剪贴板与截图

有时候 Flag 直接被复制到了剪贴板,或者屏幕上有提示。

1 | # 提取剪贴板内容 |

例题上手

题目链接[蓝帽杯 2022 初赛]计算机取证_1 - NSSCTF

题目要求

1 | 现对一个windows计算机进行取证,请您对以下问题进行分析解答。 |

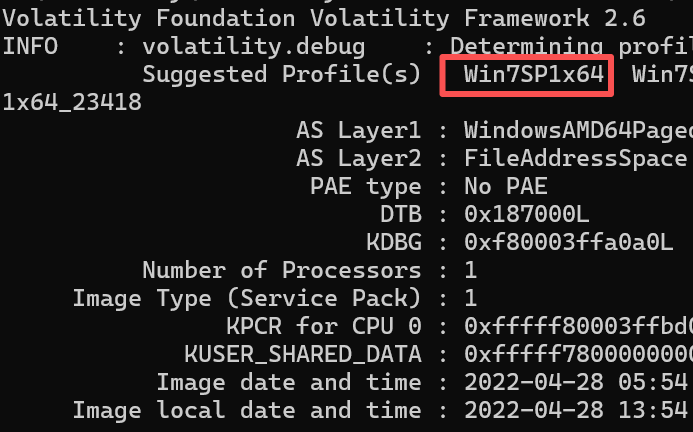

识别操作系统 Profile

首先我们需要确定内存镜像对应的操作系统版本,以便选择正确的 --profile。

1 | cd D:\volatility\volatility_2.6_win64_standalone |

运行后得到操作系统版本版本为*Win7SP1x64*

提取密码哈希 (Hashdump)

使用 hashdump 插件提取 SAM 数据库中的 NTLM 哈希值。

1 | .\vol.exe --profile=Win7SP1x64 -f "具体路径" hashdump |

命令执行成功后,得到以下用户哈希列表:

1 | Administrator:500:aad3b435b51404eeaad3b435b51404ee:31d6cfe0d16ae931b73c59d7e0c089c0::: |

第三步:破解哈希

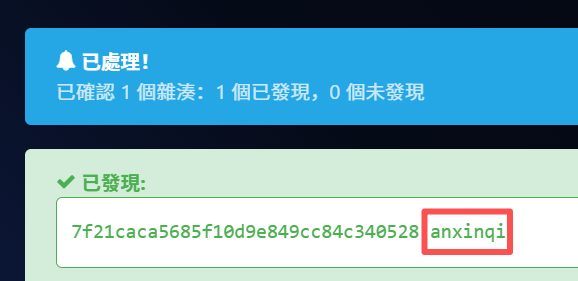

将提取到的 NTLM Hash 放入破解工具https://hashes.com/zh/decrypt/hash

得到的flag