BUUCTF-WEEK1做题笔记

前言

接下来的几篇博客都是我做题总结,算是个人题集吧。题目网址BUUCTF在线评测,有些题目非常简单或者可以用一把梭工具直接解出来,在这里我就不提现出来了。

二维码

本来以为扫码就能得到flag,看来我想多了,扫码只得到secret is here。接着用010Editor打开,哦豁!发现有压缩包!

直接将文件后缀改成.zip,发现不能正常打开,那就用binwalk把压缩包提取出来

1 | binwalk -e QR_code.png |

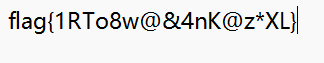

压缩包提取出来后发现是加密的,尝试暴力破解密码

爆破出来密码是7639,拿到flag是CTF{vjpw_wnoei}

LSB

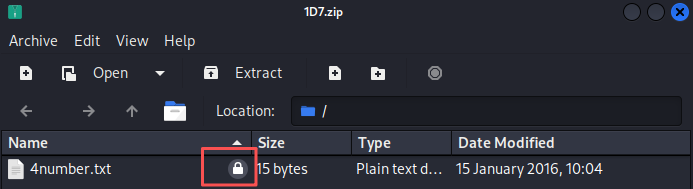

既然题目是LSB,那我们直接用stegsolve打开图片,查看各个通道,发现blue0、green0、red0三个通道图片上部都有东西,尝试提取数据

提取数据后发现有一张png,把png提取出来后发现是二维码

扫描二维码得到了flag

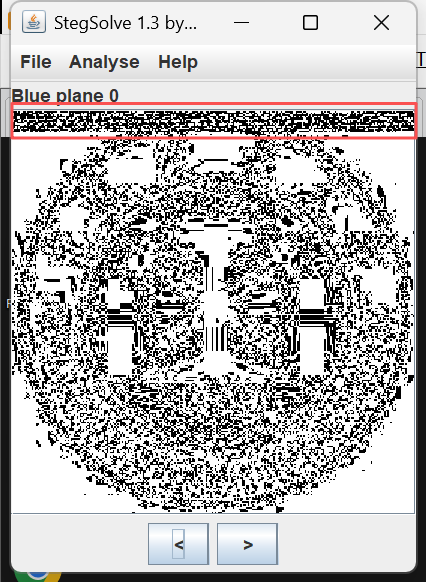

爱因斯坦

题目给了我们一张爱因斯坦的帅照,我们在010Editor里面可以发现图片末尾存在压缩包

我们可以用binwalk或者foremost提取出来压缩包,还可以直接把十六进制复制下来手动提取,当然也可以用随波逐流一把梭。把压缩包提取出来后我们发现压缩包是加密的,我刚开始想爆破,发现一直爆破不出来,回来exiftool图片,发现密钥在梦开始的地方

得到flag{dd22a92bf2cceb6c0cd0d6b83ff51606}

隐藏的钥匙

这题我就要吐槽一下了,binwalk发现图片还包含一张jpg,那我就想办法把那张提取出来。发现binwalk提取失败,我用了foremost提取,提取出来另外一张图片

然后我对着这张图片一顿分析,改高度、LSB之类的全搞了一遍,最后还是没找到flag,后面去搜了一下才发现根本就用不上这张图

正解:将这串字符base64解码再套上flag{}就行

好无语,题目的提示跟附件都在误导人,做题人的命也是命啊!

1 | flag{377cbadda1eca2f2f73d36277781f00a} |

数据包中的线索

打开流量包,滤过http流,分析疑似base64传输的密文

将数据解码得到一张jpg,flag就在图片上面

神秘龙卷风

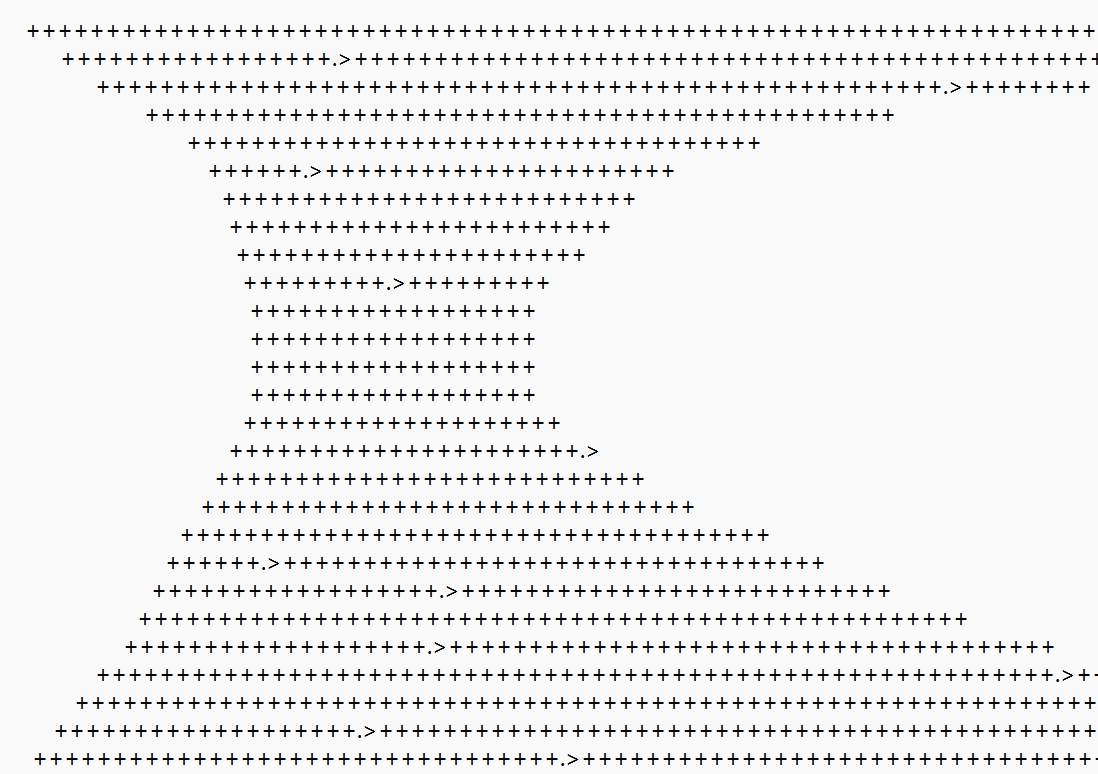

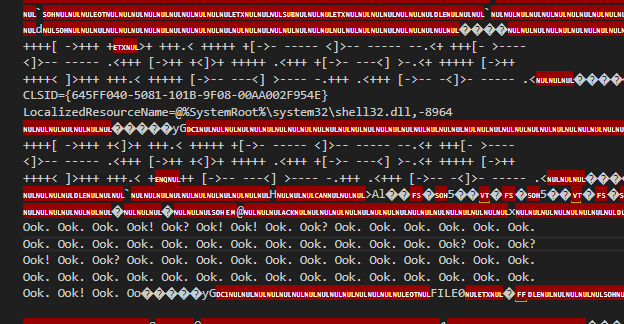

暴力破解题目的rar得到一个.txt文件,打开发现是一堆由+.>组成的好多东西

结合上次初赛的经验,又是某种不知名编码,很快就被我找到了

解码得到flag 解码网址brainfuck在线运行,在线工具,在线编译IDE_w3cschool

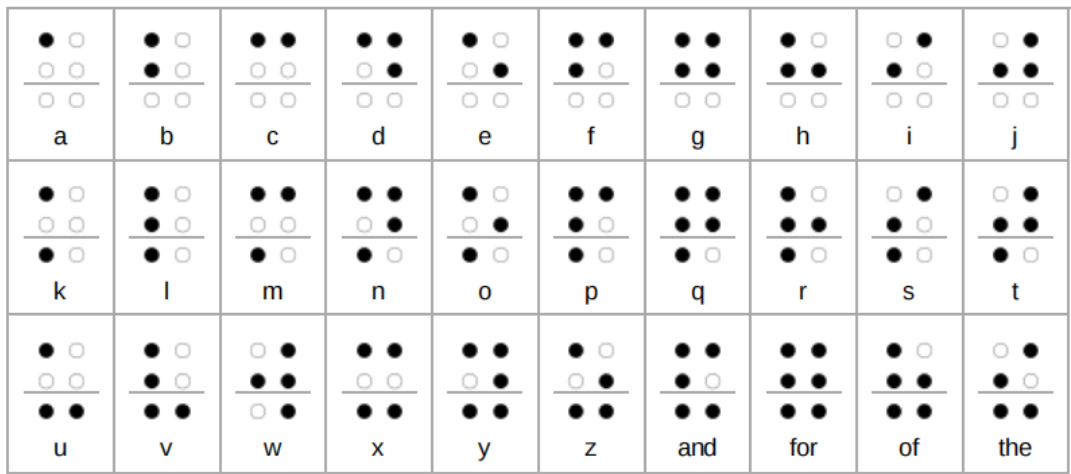

假如给我三天光明

题目是假如给我三天光明,结合书记内容和图片,在网上找到盲文对照表,翻译出图片底部的盲文为kmdonowg

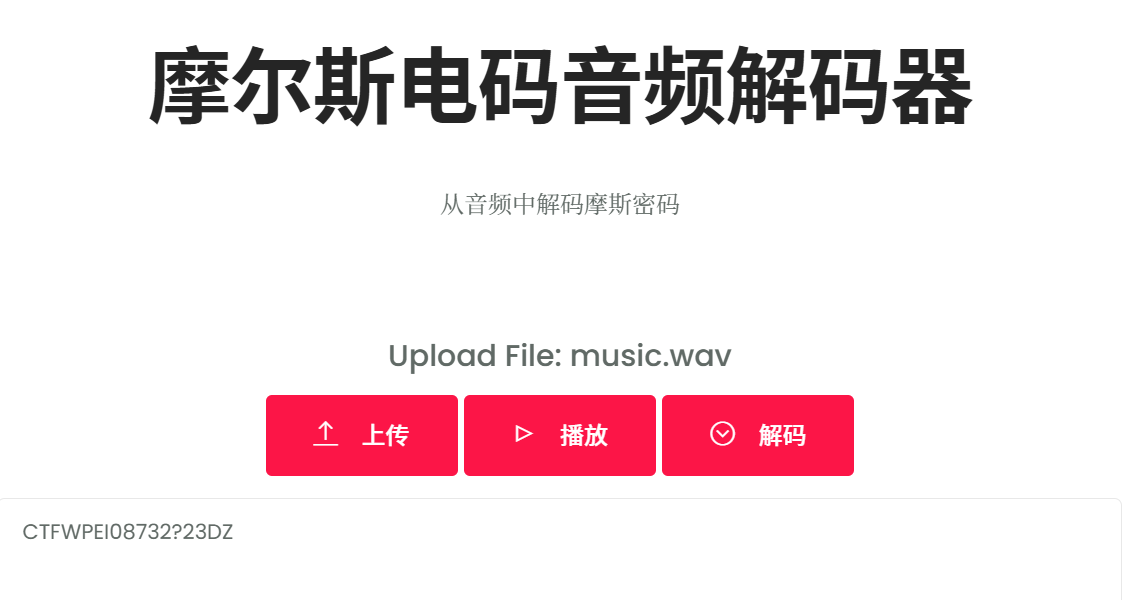

用密钥打开压缩包发现是一段音频,里面像是摩斯密码,在线网站摩尔斯电码音频解码器 – Morse Code Magic解码得到flag

注意要套上flag{},并且把大写全部转为小写

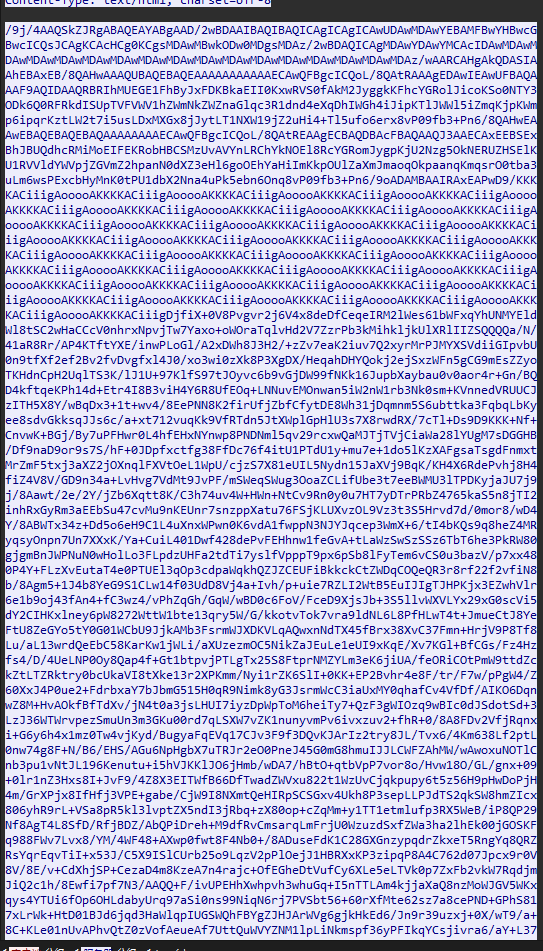

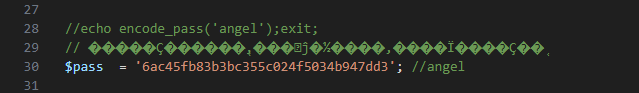

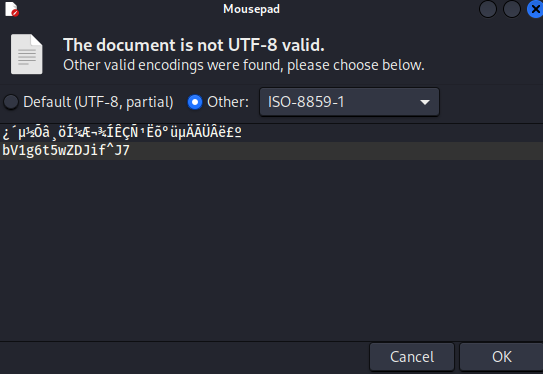

后门查杀

用D盾查杀发现有多功能大马

打开文件发现密钥

后面的那道webshell后门也是一样的做法。

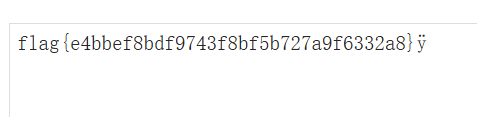

面具下的flag

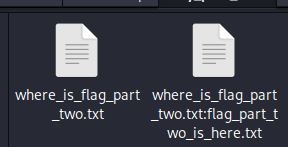

对图片用binwalk分离出一个压缩包,用7z解压后看见key的两部分的文件夹

打开第一部分看见+.>组成的编码。解码得到flag{N7F5_AD5,然后打开第二部分发现显示第二部分不在这里

那我们接着找,接着我再MFT文件里面看到了ook编码,但是反复解码都说格式不对

但是我用foremost提取出来的压缩包里面有flag.vmdx,并且我发现这个压缩包是伪加密的,那我接着在window解压发现跟我binwalk提取的是一样的,但是我用命令在linux里面提取却出现了另外一个文件

1 | 7z x flag.vmdk -o./ |

打开多出来的第二个文件后发现有完整的ook编码,解码后得到后半部分flag _i5_funny!}

疑惑:为什么window跟Linux里面出来的结果会不一样啊?

与本题有关的wp链接BUUCTF-MISC-面具下的flag(vmdk的解压和Brainfuck与Ook解密) - Zer0o - 博客园 BUUCTF:面具下的flag-CSDN博客

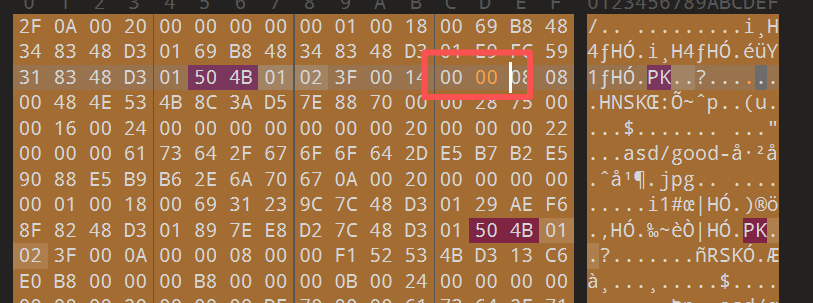

九连环

在010Editor中发现图片还存在压缩包,用binwalk把压缩包分离出来,发现是里面还有一张图片,压缩包跟图片都是加密的。在010里面发现压缩包是伪加密,修改后打开图片

用Linux命令提取图片里面的文件

1 | steghide --extract -sf good-已合并.jpg |

打开提取出来文件,发现密钥

用密钥打开加密文本文档,得到flag