流量分析(一)

用Wireshark打开流量包,在过滤器中输入http进行筛选,发现并没有什么特别明显的flag相关信息,只是一些普通的请求

进一步搜索并进行追踪流

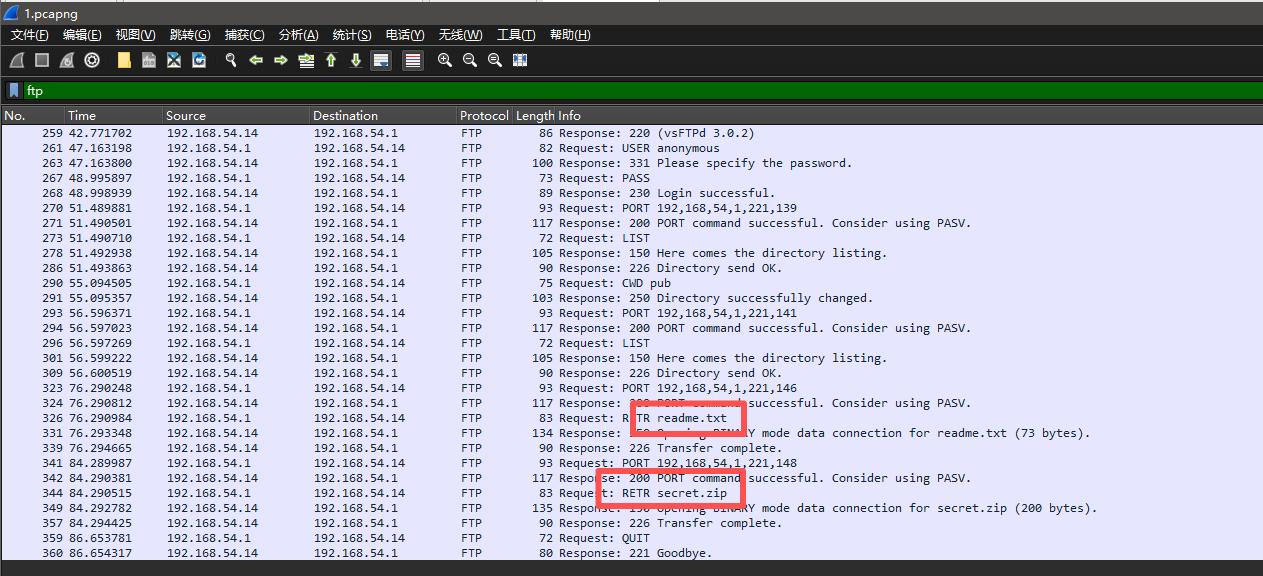

过滤ftp协议请求,发现操作者进行了一次登录请求,然后登录成功,在这些请求里面我们发现了README.txt文件,还有一个secret.zip,盲猜.txt文件里面有.zip的密钥,那我们就把这两个文件都提取出来。

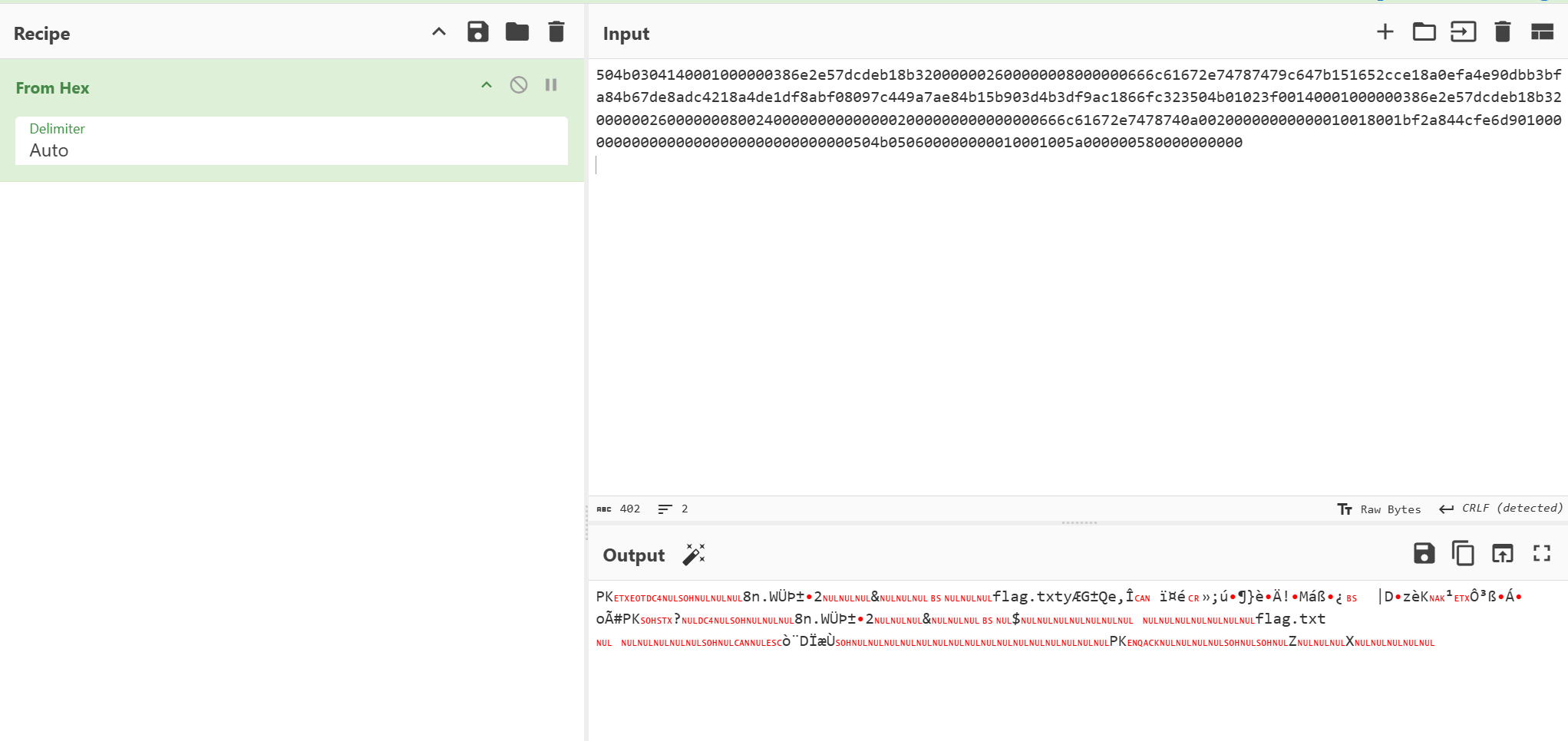

选择tcp追踪流,并导出.zip的原始数据(好明显的504b啊)

1 | 504b0304140001000000386e2e57dcdeb18b320000002600000008000000666c61672e74787479c647b151652cce18a0efa4e90dbb3bfa84b67de8adc4218a4de1df8abf08097c449a7ae84b15b903d4b3df9ac1866fc323504b01023f00140001000000386e2e57dcdeb18b3200000026000000080024000000000000002000000000000000666c61672e7478740a00200000000000010018001bf2a844cfe6d90100000000000000000000000000000000504b050600000000010001005a000000580000000000 |

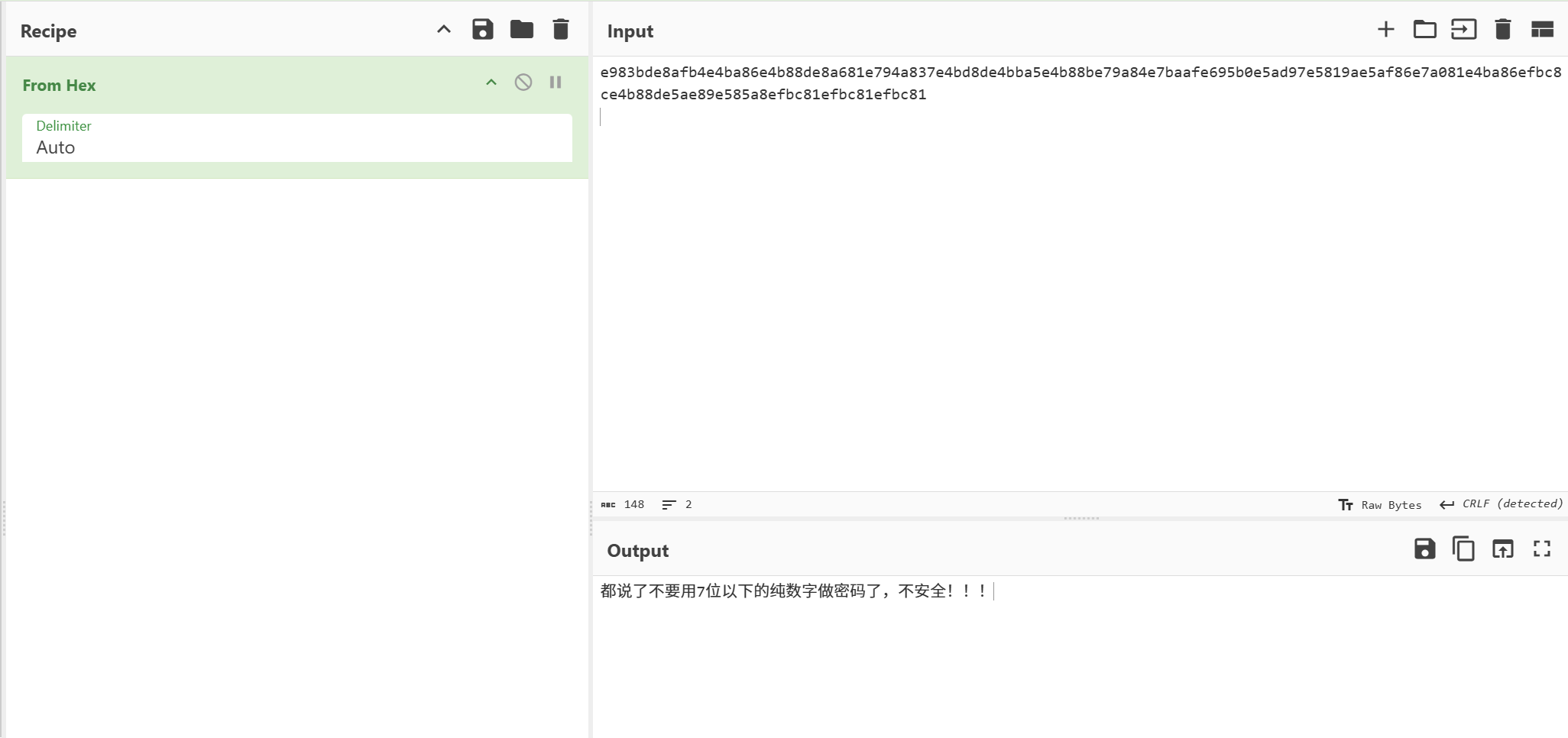

打开.zip发现flag.txt被加密(依旧老把戏),根据之前的判断,密钥必然藏在README.txt里面。故技重施,将.txt里面的数据导出

1 | e983bde8afb4e4ba86e4b88de8a681e794a837e4bd8de4bba5e4b88be79a84e7baafe695b0e5ad97e5819ae5af86e7a081e4ba86efbc8ce4b88de5ae89e585a8efbc81efbc81efbc81 |

emm…我失算了,是暴力破解密码!

注:文档中的流量包来源https://www.bilibili.com/video/BV1sHPKeoEhy?vd_source=1e9d401cabb0e81b6f55abf8445cebb1

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来源 Sonh's Blog!